-

ūŅą┬╣½Ėµ

- 2026─Ļķ_┤║┐═æ¶╗žü╗Ņäė 2026-02-27

- ĻPė┌SSLūCĢ°║×░lĢrķLš{š¹╣½Ėµ 2026-02-25

- ┤║╣ØĘ┼╝┘═©ų¬ 2026-02-12

- «É│Ż┴„┴┐ŪÕŽ┤Ę■äšš²╩Į╔ŽŠĆŻĪ 2026-01-23

- │õųĄŅAĖČ┐Ņ

- Ä═ų·ųąą─

- ╠ßĮ╗╣żå╬

- éõ░Ė

- ╔ĒĘ▌ūRäe┤aŻ║

- Ž¹Žóųąą─()

╠O╣¹ATS - ūCĢ°▀xō±╝░┼õų├

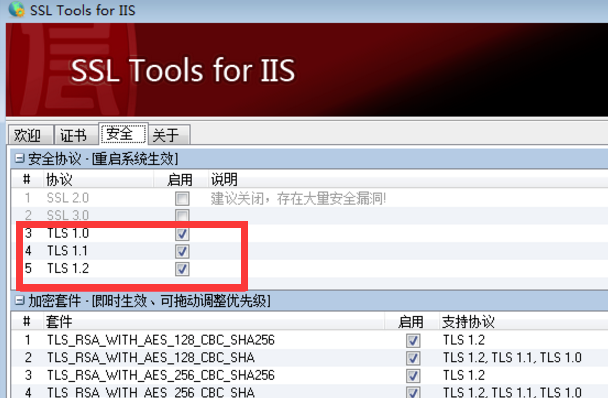

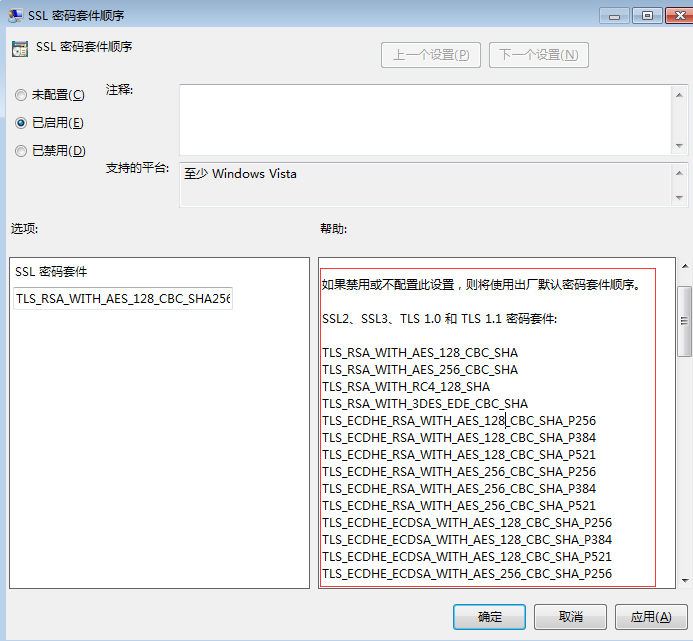

1ĪóūCĢ°ŅC░lÖCśŗĄ─ę¬Ū¾ ═Ų╦]ė├Symantec/GeoTrust/Godaddy/GlobalSign/comodoŲĘ┼ŲĄ─OV╝░ęį╔ŽūCĢ°Ż¼éĆ╚╦ė├æ¶┐╔║×░lDVūCĢ°ĪŻČ°CFCAŲĘ┼Ųų╗į┌ūŅą┬Ą─╠O╣¹įOéõ╔Ž▓┼ų¦│ųŻ¼▓╗═Ų╦]CFCAŲĘ┼ŲĪŻ▓╗═Ų╦]╩╣ė├├Ō┘MūCĢ°Ż╗ 2ĪóūCĢ°Ą─╣■ŽŻ╦ŃĘ©║═├žĶĆķLČ╚Ą─ę¬Ū¾ ūCĢ°Ą─╣■ŽŻ╦ŃĘ©Ż║į┌╔Ž├µ═Ų╦]Ą─ūCĢ°ŲĘ┼Ųųą╩Ū╣■ŽŻ╦ŃĘ©Č╝╩ŪSHA256╗“š▀Ė³Ė▀ÅŖČ╚Ą─╦ŃĘ©Ż╗ ├žĶĆķLČ╚Ż║ ╚ń╣¹ūį╝║äōĮ©CSRŻ¼šł╩╣ė├2048╬╗╗“ęį╔ŽĄ─RSA╝ė├▄╦ŃĘ©Ż╗ 3Īóé„▌öģfūhĄ─ę¬Ū¾ ▒žĒÜØMūŃ TLS1.2 4ĪówebĘ■äšŲ„ę¬Ū¾ Apache(2.2.23+) / Nginx(1.0.12+) ę└┘ć OpenSSL 1.0.1 + ęįų¦│ų TLSv1.2. Tomcat 7 + Jdk 7.0 + ų¦│ų TLSv1.2 IIS6(win2003)▓╗ų¦│ųŻ¼IIS7.5 ─¼šJ╬┤ķ_åó TLSv1.2 ąĶą▐Ė─ūóāį▒Ēęįķ_åó TLSv1.2ĪŻ 5Īó║×ūų╦ŃĘ©Ż║ ▒žĒÜØMūŃ╚ńŽ┬╦ŃĘ© TLS_ECDHE_ECDSA_WITH_AES_256_GCM_SHA384 TLS_ECDHE_ECDSA_WITH_AES_128_GCM_SHA256 TLS_ECDHE_ECDSA_WITH_AES_256_CBC_SHA384 TLS_ECDHE_ECDSA_WITH_AES_256_CBC_SHA TLS_ECDHE_ECDSA_WITH_AES_128_CBC_SHA256 TLS_ECDHE_ECDSA_WITH_AES_128_CBC_SHA TLS_ECDHE_RSA_WITH_AES_256_GCM_SHA384 TLS_ECDHE_RSA_WITH_AES_128_GCM_SHA256 TLS_ECDHE_RSA_WITH_AES_256_CBC_SHA384 TLS_ECDHE_RSA_WITH_AES_128_CBC_SHA256 TLS_ECDHE_RSA_WITH_AES_128_CBC_SHA ╠O╣¹ATS╠žąįĘ■äšŲ„┼õų├ųĖ─ŽęįŽ┬┼e└²▓╗═¼Ę■äšŲ„Ą─ATSģfūh╝░╝ė├▄╠ū╝■╚ń║╬┼õų├Ż©ų╗┴ą┼e┴╦┼cATSėąĻPĄ─ī┘ąįŻ¼šł▓╗ę¬═Ļ╚½Å═ųŲęįŽ┬┼õų├Ż® 1.Nginx ūCĢ°┼õų├server {

ssl_ciphers ECDHE-RSA-AES128-GCM-SHA256:ECDHE:ECDH:AES:HIGH:!NULL:!aNULL:!MD5:!ADH:!RC4;

ssl_protocols TLSv1 TLSv1.1 TLSv1.2;

}2.Apache ūCĢ°┼õų├<IfModule mod_ssl.c> <VirtualHost *:443> SSLProtocol TLSv1 TLSv1.1 TLSv1.2 SSLCipherSuite ECDHE-RSA-AES128-GCM-SHA256:ECDHE:ECDH:AES:HIGH:!NULL:!aNULL:!MD5:!ADH:!RC4 </VirtualHost> </IfModule> 3.Tomcat ūCĢ°┼õų├<Connector port="443" protocol="HTTP/1.1" SSLEnabled="true" scheme="https" secure="true" ciphers="TLS_ECDHE_RSA_WITH_AES_128_GCM_SHA256" SSLProtocol="TLSv1+TLSv1.1+TLSv1.2" SSLCipherSuite="ECDHE-RSA-AES128-GCM-SHA256:ECDHE:ECDH:AES:HIGH:!NULL:!aNULL:!MD5:!ADH:!RC4" /> 4.IIS ūCĢ°┼õų├4.1 ĘĮĘ©ę╗Windows 2008╝░Ė³įńĄ─░µ▒Š▓╗ų¦│ųTLS1_2ģfūh ╦∙ęį¤oĘ©š{š¹ 2008R2 TLS1_2ģfūh─¼šJ╩ŪĻPķ]Ą─ ąĶę¬åóė├┤╦ģfūh▀_ĄĮATSę¬Ū¾ ęį2008 R2×ķ└²Ż¼ī¦╚ļūCĢ°║¾ø]ėąī”ģfūh╝░╠ū╝■ū÷╚╬║╬Ą─š{š¹ĪŻ

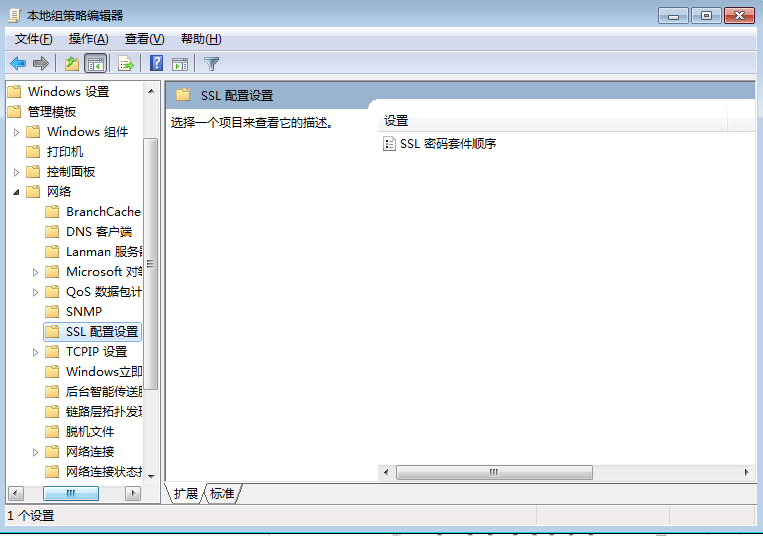

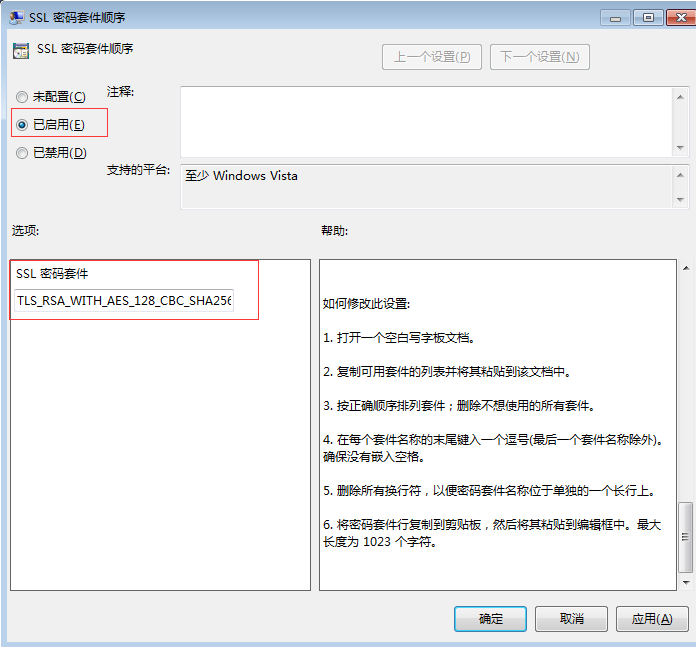

╣┤▀x╚²éĆTLSģfūh▓óųžåóŽĄĮy╝┤┐╔ĪŻ 4.2 ĘĮĘ©Č■ķ_╩╝Ī¬Ī¬▀\ąą ▌ö╚ļregedit ═Ļ│╔║¾ųžåóŽĄĮy ╝ė├▄╠ū╝■š{š¹

░čų¦│ųĄ─ECDHE╝ė├▄╠ū╝■╝ė╚ļSSL├▄┤a╠ū╝■ųą ęįČ║╠¢Ż©,Ż®ĘųĖ¶

┐╔īóęįŽ┬╠ū╝■╝ė╚ļ├▄┤a╠ū╝■ųą ĖĮ:

|

|||||

|

╚¶╬─Önā╚╚▌ī”─·ø]ėąÄ═ų·Ż¼▓╗─▄ĮŌøQå¢Ņ}Ż┐

─·▀Ć┐╔ęį

ū╔įāį┌ŠĆ┐═Ę■

╗“ ╠ßĮ╗╣żå╬

╗“ ╦č╦„│ŻęŖå¢Ņ}

Ż¼╬ęéāīóĮ▀š\×ķ─·Ę■äšĪŻ

|

|||||

| >> ŽÓĻP╬─š┬ | |||||

|

|

|||||

ĻPūó╬ęéā

ĻPūó╬ęéā